La double authentification, un outil de plus en plus courant dans nos pratiques en ligne, sert de rempart aux menaces numériques. Mais comment garantir son efficacité face à l’évolution constante des cybermenaces ? Retour sur les différentes solutions, avec un accent particulier sur les offres de Microsoft 365.

L’Importance Cruciale de la Double Authentification

Au-delà d’un simple mot de passe, la double authentification vise à offrir une couche de sécurité supplémentaire, réduisant ainsi les risques associés à un mot de passe potentiellement compromis, par exemple sur le darkweb.

La Panoplie des Solutions Microsoft

En tant que leader technologique, Microsoft a développé une gamme de solutions de double authentification. Qu’il s’agisse d’appel vocal, SMS, Microsoft Authenticator, TOPT, tokens (programmables et non programmables), ou des clés FIDO2, les administrateurs ont l’embarras du choix.

Chacune de ces solutions a ses avantages. Par exemple, Microsoft Authenticator est souvent privilégié pour sa simplicité d’utilisation : une notification suffit pour valider une connexion, évitant de devoir rechercher l’application puis la saisie manuelle d’un code long. Cependant, il y a des inconvénients, notamment lorsque les utilisateurs doivent utiliser leur smartphone personnel pour la double authentification, en l’absence d’un dispositif fourni par l’entreprise.

Les Limites de Microsoft Authenticator et le Risque de Phishing

Microsoft Authenticator, malgré sa simplicité d’utilisation, n’est pas invulnérable. Une attaque de phishing bien orchestrée peut compromettre un compte même protégé par cet outil. En fait, ces attaques ont évolué : elles ne se contentent plus d’imiter grossièrement une page d’authentification.

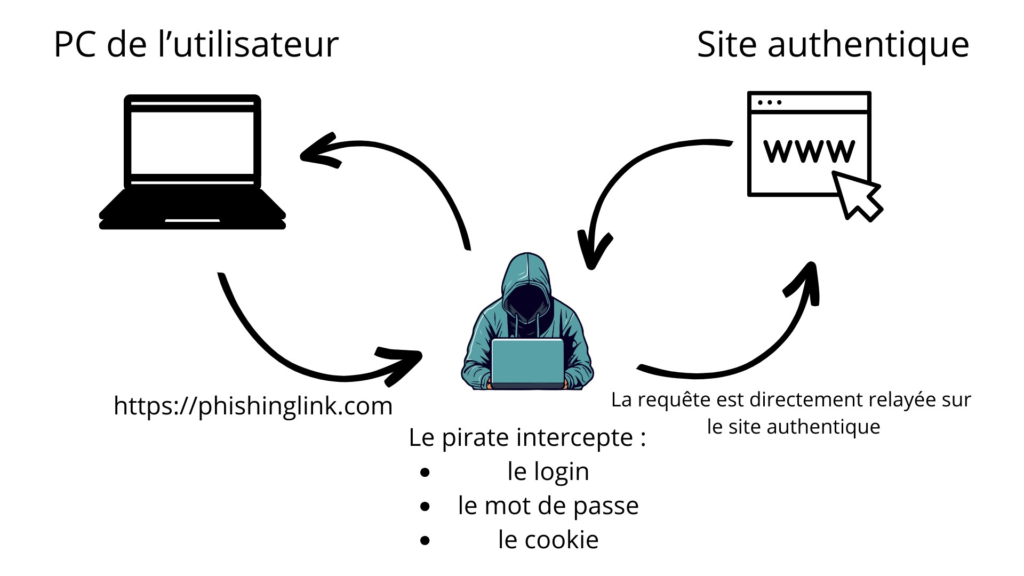

Les pirates, grâce à des mécanismes sophistiqués, sont désormais capables d’intercepter la connexion entre le poste de l’utilisateur et la véritable page de connexion. Si un administrateur a paramétré une “landing page” personnalisée pour s’afficher lors de la connexion, cette technique d’attaque peut reproduire fidèlement cette page, rendant la détection de l’attaque difficile pour l’utilisateur non averti.

La véritable défense contre cette menace ne réside pas dans la reconnaissance visuelle du site, car la reproduction peut être quasiment parfaite. En réalité, la clé de la détection est dans la vérification de l’URL de la page. Si elle n’est pas authentique, cela signale une attaque potentielle.

L’Émergence de la Clé FIDO2 : Sécurité Renforcée

Face aux attaques MitM, la clé FIDO2 se présente comme une solution robuste. Sa particularité ? Elle valide uniquement les connexions sur des sites authentiques depuis le poste de l’utilisateur, bloquant ainsi les tentatives d’interception. De plus, l’adoption d’une authentification FIDO2 sans mot de passe élimine le risque qu’un attaquant intercepte des identifiants valides utilisables sur d’autres plateformes. Les clés FIDO2 embarquent généralement une puce NFC rendant possible les authentifications sur appareils mobiles s’ils n’ont pas une connectique compatible avec la clé.

Conclusion

Alors que la double authentification demeure un élément essentiel de notre arsenal de sécurité en ligne, il est primordial de comprendre ses forces et ses faiblesses. La solution ultime semble être la combinaison d’une authentification sans mot de passe et de la clé FIDO2. Ainsi, la sécurité n’est pas seulement renforcée, elle devient presque inébranlable.

Restez à l’écoute pour une démonstration vidéo sur la manière dont les attaques peuvent survenir, même avec des protections en apparence solides.